Internettet blev oprettet for nemheds skyld og ikke for sikkerhed. Hvis du surfer lige så meget på internettet som en almindelig person, er der mange chancer for, at mange mennesker kan spore dine surfvaner gennem spyware, scripts og endda kameraer! Med disse oplysninger kan enhver i verden finde ud af, hvem du er, hvor du bor og andre vigtige personlige oplysninger.

Der er to måder at spore andre mennesker på internettet:

- Ved at placere malware direkte på computeren.

- Ved at lytte til, hvad der udveksles ved hjælp af fjernservere fra enhver del af netværket.

Trin

Metode 1 af 2: Undgåelse af malware

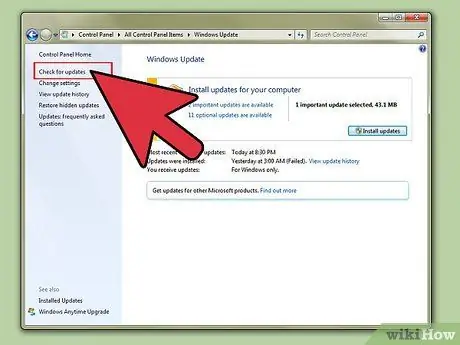

Trin 1. Opdater operativsystemet (operativsystem / OS)

Den nemmeste måde for andre mennesker at spore og registrere alt om dig er at installere spyware/virus eller automatisk bryde ind i din computer. Ved regelmæssigt at opdatere computerens operativsystem kan operativsystemudbyderen holde sikkerhedssystemet opdateret på kritiske områder for at forhindre automatiseret sikkerhedsudnyttelse og gøre spyware til ubrugelig kode.

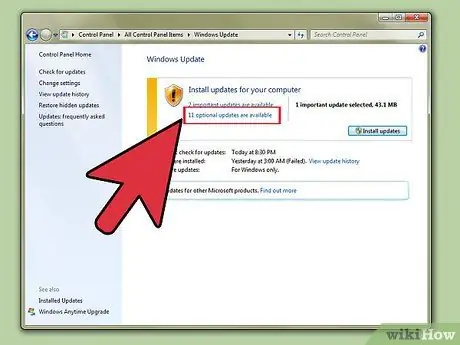

Trin 2. Behold programmet på den nyeste version

Programopdateringer foretages for at forbedre brugervenligheden og tilføje forskellige funktioner. Imidlertid opdateres der også for at rette fejl i programmet. Der findes mange typer lus; nogle viser kun visuelle artefakter, andre forhindrer dig i at gøre noget annonceret, og nogle kan bruges af eksterne og automatiserede hackere til at overtage din computer. Uden flåter kan forskellige angreb ikke udføres.

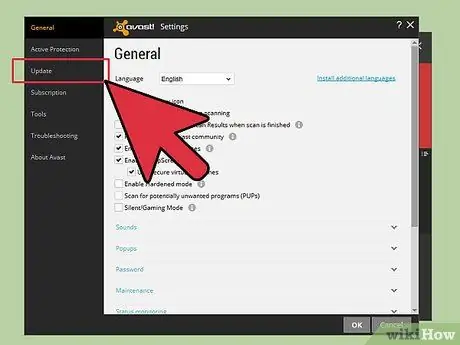

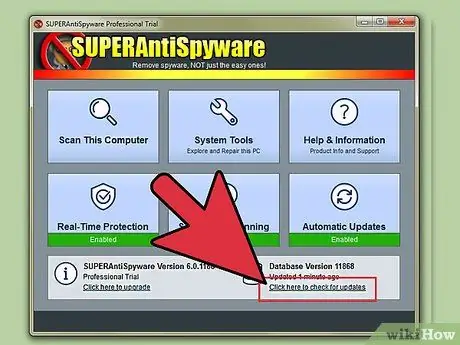

Trin 3. Opdater antivirus regelmæssigt, og hold det aktivt i MS Windows

Hvis antivirussignaturdatabasen ikke opdateres, kan nogle vira stadig bryde igennem. Hvis antivirusprogrammet ikke kører i baggrunden og ikke kontrollerer systemet regelmæssigt, skal du afinstallere dit antivirusprogram. Bemærk, at antivirusprogrammer normalt leder efter vira, spyware, rootkits og orme. Specifikke anti-spyware-programmer er normalt ikke særlig effektive.

Trin 4. Brug kun et unikt antivirusprogram, der er tændt

Et godt antivirusprogram bør overvåge computeren meget tæt. I bedste tilfælde vil et af programmerne tage fejl af det andet antivirusprogram som en virus. I værste tilfælde blokerer hvert anti-malware-program hinandens arbejde. Hvis du vil bruge mere end et antivirusprogram, skal du opdatere databasen, afbryde computeren fra internettet, deaktivere hovedantivirusprogrammet fuldstændigt og køre det andet antivirusprogram kun i "on-demand" -tilstand. Så får du måske en falsk positiv om det primære antivirus. Bare rolig, det er normalt. Start hovedantivirusprogrammet, og du kan bruge computeren som normalt. Malwarebytes er et fantastisk ekstra beskyttelsesprogram til at supplere dit antivirusprogram.

Trin 5. Prøv ikke at downloade andet end officielle websteder (alle operativsystemer) eller betroede lagre (Linux/BSD/MacOS)

Hvis du f.eks. Vil downloade VLC Media Player, skal du hente den fra det officielle websted (søg først på Google eller besøg www.videolan.org/vlc/). Brug aldrig links fra et uofficielt websted, selvom antivirusprogrammet ikke viser tegn på fare.

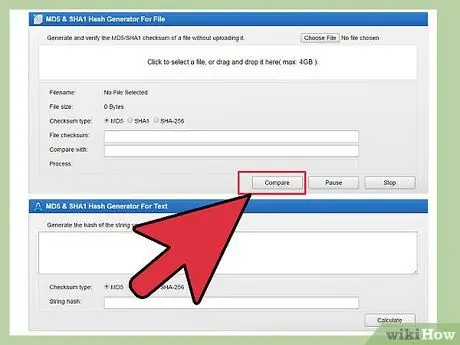

Trin 6. Kontroller om muligt den binære signatur

Du kan besøge dette websted for at læse eksempler og wiki -artikler. Bemærk, at md5 ikke er muligt længere, så vi anbefaler at bruge sha256. Grundlæggende er dit mål at oprette en signatur fra en fil (f.eks. Programinstallatør/installationsprogram) Disse signaturer er givet på officielle websteder eller pålidelige databaser. Når du downloader en fil, kan du selv oprette denne signatur fra filen med et specielt program. Derefter kan du sammenligne det med signaturen fra webstedet; hvis de er nøjagtig de samme, så har du en god installatør. Ellers er det muligt, at du har downloadet et falsk installationsprogram, der indeholder en virus, eller at overførslen mislykkedes (uanset hvad det var, skal du downloade filen igen for at være sikker). På de fleste Linux -distributioner udføres denne proces automatisk, og i *BSD bruger den enhver pakkehåndtering uden at kræve nogen særlig handling. I Windows skal du kontrollere det manuelt.

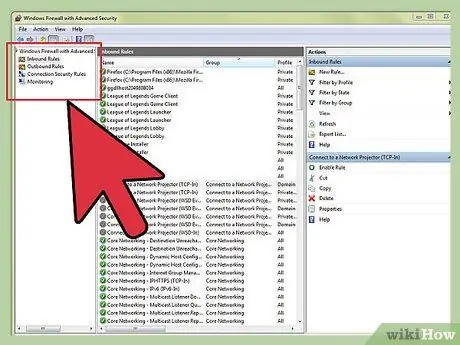

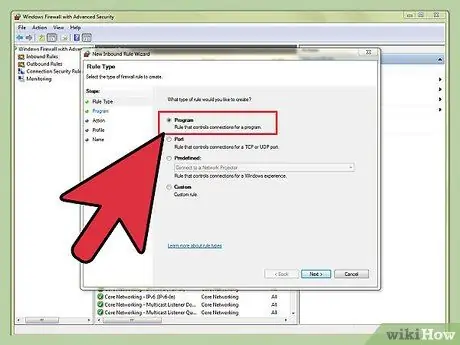

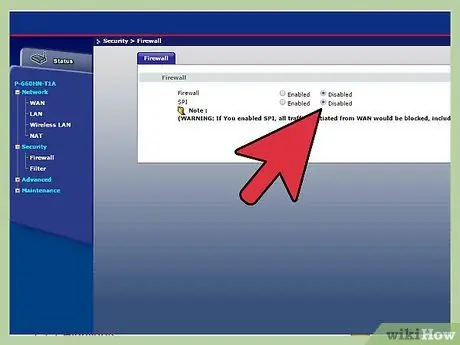

Trin 7. Brug en firewall

For Linux/*BSD er der to gode firewalls integreret (henholdsvis netfilter/iptables og pf). Til MS Windows skal du kigge efter en god firewall. Du skal forstå, at en firewall ligner en trafikskifter midt på en stor station, der indeholder mange tog (netværksdata), platforme (havne) og skinner (vandløb). En buggy kan ikke indlæse sig selv og har brug for nogens hjælp (en tjeneste eller en dæmon, dvs. et program, der kører i baggrunden, der lytter efter en bestemt port). Uden en persons hjælp ville tjenesten ikke gøre noget, selvom toget nåede platformen. Husk, at en firewall ikke er en væg eller en gateway, det er en switchman (en firewall kan meget mere end bare at tillade eller blokere datastrømmen). Glem dog ikke, at du ikke kan styre udgående forbindelser (medmindre du blokerer alt eller tager computeren ud), men du kan stadig logge udgående data. De fleste spyware finder en måde at omgå firewalls, men kan ikke skjule dens aktivitet, og du kan lettere finde spyware, der sender data til en fjernserver på port 933, selvom du ikke bruger et IMAP -program, der finder det, gemmer sig på Internettet Explorer behandler og sender data på port 443, som bruges hver dag. Hvis du har adgang til standard firewalls (netfilter/iptables og PF), skal du blot logge alle udgående data og blokere alle indgående data undtagen eksisterende og tilknyttede forbindelser. Glem ikke at tillade alt på loopback (lo) -enheden; Det er sikkert og påkrævet.

Trin 8. Brug den kun til at notere, om din firewall er statsløs

Du kan ikke blokere indgående data intelligent. Undgå filtrering per app, da det er besværligt, ubrugeligt og giver en falsk følelse af sikkerhed. De fleste spyware i dag vedhæfter sin ondsindede kode til en pålidelig applikation, der menes at blive brugt til at få adgang til internettet (normalt Internet Explorer) og lanceres med den applikation. Når Internet Explorer forsøger at oprette forbindelse til internettet, vil firewallen bede om din bekræftelse. Hvis du svarede “ja” (ja), vil spyware kunne sende alt via port 80 og 443 sammen med dine rigtige data.

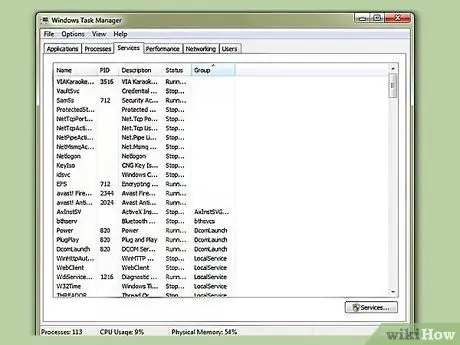

Trin 9. Kontroller, hvilke tjenester (også kendt som dæmoner), der kører

Som tidligere nævnt, hvis der ikke er nogen på platformen, der læser toget, kan der ikke ske noget. Du er ikke en server; Du behøver ikke en service for at kunne gå og høre udenfor! (pas på, de fleste Windows/Linux/MacOS/BSD -tjenester er påkrævet og lyt ikke udenfor!) Deaktiver om muligt ubrugelige tjenester eller blokér alle datastrømme på porte, der er forbundet til firewallen (du kan f.eks. blokere log ind og ud på denne port, hvis du ikke bruger Windows Shares. Husk, at fejl i en tjeneste er en stor gateway til ekstern at overtage din computer. Hvis tjenesten ikke er der eller er blokeret af en firewall, kan din computer blive ikke hacket eksternt. Du kan også prøve et portscanningsprogram som nmap for at afgøre, hvilke porte der skal blokeres, eller hvilke tjenester der skal deaktiveres (samme resultat).

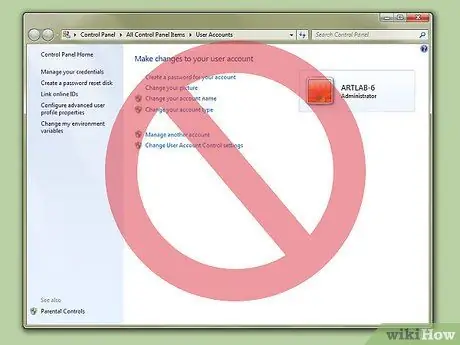

Trin 10. Prøv ikke at bruge en administratorkonto

Selvom det er bedre i Windows Vista og Seven, hvis du bruger en administratorkonto, vil al software være i stand til at anmode om administratorrettigheder, herunder malware, hvis det lanceres uforsigtigt. Hvis du ikke er en admin, skal spyware prøve hårdere for at komme ind på din computer. I det mindste, hvis du er en standardbruger, kan spyware overføre dine oplysninger, men ikke til andre brugere. Spyware vil ikke være i stand til at bruge nyttige dele af systemet til at overføre data, hvilket gør det lettere at fjerne fra din computer.

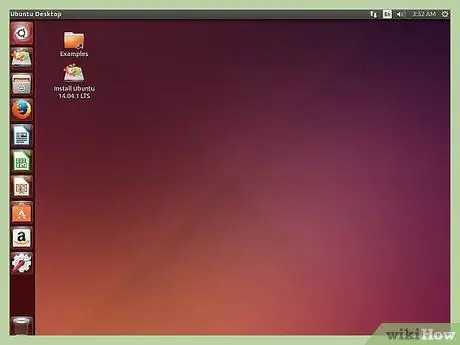

Trin 11. Skift til Linux, hvis du ikke har brug for en computer til at spille spil eller bruge særlig software

Til dato er der få malwareprogrammer, der er kendt for at angribe Linux, og alle er blevet deaktiveret for længe siden takket være sikkerhedsopdateringer. Binære filer hentes fra verificerede, underskrevne og autentiske lagre. Du har ikke brug for et antivirusprogram, og du kan få masser af gratis, open source- og kvalitetsprogrammer til at opfylde dine fælles behov (Firefox, Chrome, Inkscape, GIMP, Pidgin, OpenOffice, FileZilla, FFmpeg (bruges i næsten alle audio/video -konverter) til Windows), Ghostscript (bruges i alle eksisterende PDF -konverter), XChat og mange flere programmer, der oprindeligt blev udviklet på Linux og derefter importeret til Windows, fordi de var så gode).

Metode 2 af 2: Undgå, at andre snoker på din forbindelse

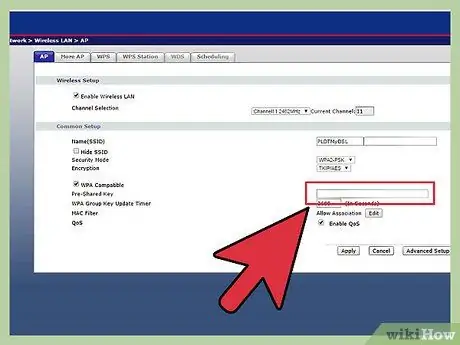

Trin 1. Sørg for, at der ikke er adgang til netværket uden din viden eller er deaktiveret

Trin 2. Sørg for, at dit trådløse netværk er krypteret med minimum WPA-TKIP eller maksimum WPA (2) -CCMP eller WPA2-AES

I øjeblikket er brugen af WEP -kryptering eller slet ingen kryptering stadig farlig og bør ikke gøres.

Trin 3. Prøv ikke at surfe gennem fuldmagter

Hvis du er tvunget til at bruge en proxy, skal du huske, at du er tvunget til at stole på en fremmed, der administrerer den proxy, der bruges. Denne person kan logge og gemme alt, hvad du sender/modtager via deres proxy. Det kan endda afkryptere den givne protokol, du bruger (f.eks. HTTPS, SMTPS, IMAPS osv.), Når du er på vagt. I så fald kan denne person få dit kreditkortnummer og så videre. Det er meget mere sikkert at bruge HTTPS, når det er muligt, end at bruge tvivlsomme proxyer.

Trin 4. Brug kryptering, når det er muligt

Dette er den eneste måde at sikre, at ingen andre end dig og fjernserveren kan forstå de data, der sendes og modtages. Brug SSL/TLS når det er muligt, hold dig væk fra den sædvanlige FTP, HTTP, POP, IMAP og SMTP (brug SFTP, FTPS, HTTPS, POPS, IMAPS og POPS). Hvis din browser siger, at certifikatet er forkert, skal du forlade stedet med det samme.

Trin 5. Prøv ikke at bruge IP-skjul-tjenester

Denne service er faktisk en proxy. Alle dine data går gennem denne proxy, så de kan logge og gemme alt. Denne service kan også levere falske websider for at få dine følsomme oplysninger og endda bruge dem direkte på det rigtige websted, så du ikke er klar over, at du har givet følsomme oplysninger til fremmede.

Tips

- Åbn ikke e -mails fra fremmede.

- Åbn ikke vedhæftede filer i e -mails, medmindre de er fra en betroet person, og indholdet forklares

- Weblus er en fantastisk måde at holde styr på, hvilke websteder der skal besøges. Mange udvidelser kan slippe af med det som Ghostery til Chrome og Firefox.

- Hvis du spiller et online spil, der kræver en åben port, behøver du normalt ikke lukke det senere. Husk, at hvis der ikke er nogen service, er truslen nul. Når man forlader spillet, lytter ingen andre til den åbne port, som om den var lukket.

- Et websted alene kan ikke spore din IP på et andet websted.

- Hvis du bruger en webstedsklient, skal du konfigurere den, så e -mailen vises i ren tekst (IKKE i HTML). Hvis du ikke kan læse e -mailen, er hele siden et HTML -billede, der sandsynligvis er reklame eller spam.

- Læg aldrig en computer i en DMZ; kun mennesker i dit netværk kan udnytte smuthuller. Hvis du er i DMZ, er dit netværk internettet direkte.

- Brug aldrig flere spywaredetektorer på samme tid.

- Din IP er ubrugelig for hackere.

- Webstedsejere kan ikke spore dig korrekt ved hjælp af din IP -adresse; i de fleste tilfælde tildeler internetudbyderen IP -adressen dynamisk. IP -adressen ændres fra tid til anden, og internetudbyderen er den eneste, der ved, hvem du er. Teknisk set vil internetudbyderen ikke være i stand til at logge og identificere alle.

- Som navnet antyder, er en IP -adresse en adresse. Bare fordi adressen er kendt, betyder det ikke, at huset er let at stjæle! Det samme med IP -adresser.

- En åben port (inde i en firewall) uden en bugged service, der lytter bag denne særlige port, er ubrugelig for hackere.